Dienstag 21. Januar 2014 von mhollmann

Die Zugangsdaten von Millionen E-Mail-Adressen sind Kriminellen in die Hände geraten, warnt das Bundesamt für Sicherheit in der Informationstechnik (BSI). Wer wissen will, ob sein E-Mail-Konto von dem Angriff betroffen ist, kann das ab sofort online überprüfen.

Das Bundesamt für Sicherheit in der Informationstechnik (BSI) warnt vor einem großflächigen Identitätsdiebstahl. Bei der Analyse von Botnets haben Forscher und Strafverfolger laut einer Pressemitteilung des BSI „rund 16 Millionen kompromittierte Benutzerkonten entdeckt“. Das heißt: Kriminellen sind 16 Millionen E-Mail-Adressen mitsamt der dazugehörigen Passwörter bekannt. Das BSI hat die entsprechenden Adressen bekommen, um die Betroffenen warnen zu können.

Wer wissen will, ob sein eigenes Postfach betroffen ist, kann das seit Dienstagvormittag auf der Website sicherheitstest.bsi.de prüfen. Dort kann man eine E-Mail-Adresse eingeben, die wird dann mit der Datenbank abgeglichen. Gehört die Adresse zu jenen, die bei der Botnet-Analyse gefunden wurden, wird eine entsprechende E-Mail an die angegebene Adresse geschickt – samt Tipps, was jetzt zu tun ist. Ist das abgefragte Konto nicht dabei, bekommt der Nutzer auch keine E-Mail. Der Dienst darf ausdrücklich nur für E-Mail-Adressen genutzt werden, deren Eigentümer man ist.

Besonders groß ist die Gefahr für diejenigen Nutzer, die ihr E-Mail-Passwort auch noch für andere Dienste verwenden. Wer das tut, sollte das ohnehin ändern, ganz gleich, ob er diesmal betroffen ist oder nicht. Die grundlegende Regel: Jeder Account bekommt ein eigenes Passwort, ob nun das Konto in einem sozialen Netzwerk, bei einem Online-Händler, dem Urlaubsportal oder der Bewertungsplattform. Sonst nämlich macht man es Angreifern sehr einfach: Wer ein Passwort hat, hat sie alle – und kann viel Schaden anrichten.

Wer von dem „Identitätsdiebstahl“ betroffen ist, sollte laut BSI am besten alle Passwörter ändern, die im Zusammenhang mit der betroffenen E-Mail-Adresse genutzt werden.

Außerdem sollen alle Rechner auf Schadsoftware geprüft werden, denn das ist laut BSI meist der Weg, wie die Angreifer an das Passwort gekommen sind. „Die Schadprogramme werden unbemerkt auf den Rechnern der Anwender platziert, um beispielsweise Tastatureingaben und Anmeldevorgänge zu protokollieren oder Transaktionen direkt zu manipulieren.“

Quelle: Spiegel Online vom 21.01.14

Kategorie: Allgemein, Service |

Keine Kommentare »

Freitag 10. Januar 2014 von fwohlers

Das Betriebssystem „Windows XP“ ist auch 12 Jahre nach seiner Markteinführung weiterhin bei vielen Usern beliebt; laut statistischen Erhebungen ist „Windows XP“ noch auf rund 14 Prozent der PCs in Deutschland installiert. Die vertraute Nutzeroberfläche und die Zuverlässigkeit des Systems überzeugen und lassen den Wechsel auf ein aktuelleres Betriebssystem unnötig erscheinen.

Leider ist hier nun ein Ende in Sicht: Microsoft hat angekündigt, den Support für „Windows XP“ ab April 2014 einzustellen. Selbstverständlich können die entsprechenden Rechner auch nach dieser Deadline weiter benutzt werden. Allerdings müssen die User mit zunehmenden Sicherheitsrisiken rechnen. Microsoft schließt mit seinem Support auftretende Sicherheitslücken durch regelmäßige Updates. Fällt dies nun weg, kann der Computer durch Internet- und E-Mail-Nutzung in zunehmendem Maße von Viren und Schadprogrammen befallen werden.

Ein Wechsel des Betriebssystems ist aus unserer Sicht unvermeidlich. Eine gute Option ist hierbei das seit Oktober 2013 erhältliche „Windows 8.1“. Viele Kritikpunkte am gefloppten „Windows 8“ wurden mit dem Update überarbeitet, Microsoft kündigt mehr als 800 Verbesserungen an. Als größte Neuerung wird die Wiedereinführung des von vielen Usern schmerzlich vermissten Start-Buttons gesehen. Auch der Cloud-Speicher SkyDrive bietet Vorteile: Neben Benutzerkonten können Apps, alle PC-Einstellung sowie Fotos automatisch im Netz gespeichert werden.

Als Fazit kann man sagen: der Umstieg von Windows XP – Nutzern ist aus Sicherheitsgründen ein Muss. Vista- oder Windows 7 – Nutzer, die vor der Kacheloptik von Windows 8 bzw. 8.1 zurück schrecken, dürfen – noch – bei ihrem gewohnten Betriebssystem bleiben.

Kategorie: Allgemein, Betriebssysteme, Datensicherung, Tipps & Tricks, Wussten Sie schon... |

Keine Kommentare »

Dienstag 29. Oktober 2013 von mhollmann

Grundsätze zum Datenzugriff und zur Prüfbarkeit digitaler Unterlagen sind bereits seit Anfang 2002 in Kraft. In diesen schreibt das Bundesfinanzministerium vor, dass Unternehmen in der Lage sein müssen, sämtliche steuerrelevanten Daten maschinell auswertbar zur Verfügung zu stellen. Dafür ist eine zehnjährige Archivierung vorgesehen, für sonstige Unterlagen gelten sechs Jahre.

Unternehmer sind nicht nur dazu verpflichtet, e-Mails gesetzeskonform zu archivieren. Sie müssen auch gewährleisten, dass alle betriebswirtschaftlich und steuerrechtlich relevanten e-Mails samt deren Anhängen jederzeit verfügbar gemacht werden können.

Wem als verantwortlichem Mitarbeiter mangelnde Pflichterfüllung nachgewiesen wird, riskiert arbeitsrechtliche Probleme – beim Unternehmen selbst kann es bei lückenhafter Dokumentation im schlimmsten Fall zu einer Zwangsschätzung der Unternehmenswerte durch das Finanzamt kommen. Weitere Informationen erhalten Sie unter §238 HGB und auch unter GDPDU.

Sprechen Sie uns an. Wir unterstützen Sie bei der Archivierung Ihrer E-Mails. Gerne erhalten Sie von uns eine kostenfreie Vorführung oder Testversion.

Kategorie: Allgemein, Tipps & Tricks, Wussten Sie schon... |

Keine Kommentare »

Dienstag 15. Oktober 2013 von mhollmann

Die Banken achten bei der Vergabe von Krediten für Investitionen darauf, ob die unternehmensrelevanten Daten und Prozesse dauerhaft verfügbar und geschützt sind. Dabei werden 12 zentrale Fragen gestellt:

- Ist der Wert der IT-Systeme für die relevanten Geschäftsprozesse bekannt?

- Liegt eine aktuelle Risikoanalyse vor?

- Gibt es schriftlich fixierte Sicherheitsvorgaben für das Unternehmen?

- Sind alle Mitarbeiter darüber belehrt und sensibilisiert?

- Erfolgt die elektronische Kommunikation entsprechend den rechtlichen Rahmenbedingungen?

- Wird der Datenverkehr zumindest an den Netzgrenzen kontrolliert?

- Gibt es einen tagesaktuellen Virenschutz?

- Gibt es ein erprobtes Krisenzenario für Daten- und/oder Technik-Verlust?

- Werden alle kritischen Programme in aktueller Version betrieben?

- Existieren intern die notwendigen Ressourcen?

- Entsprechen die baulichen Gegebenheiten den Erfordernissen?

- Gibt es einen IT-Sicherheitsbeauftragten in verantwortlicher Position?

Kategorie: Allgemein, Datensicherung, Tipps & Tricks, Wussten Sie schon... |

Keine Kommentare »

Dienstag 24. September 2013 von mhollmann

Seit dem 1.Januar 2007 hat der Gesetzgeber mit dem „Gesetz über elektronische Handelsregister und Genossenschaftsregister sowie das Unternehmensregister“ (EHUG) einige Paragrafen zur Informationspflicht auf Geschäftsbriefen abgeändert. Dies sind § 37a Absatz 1 Satz 1 und § 125a Absatz 1 Satz 1 Handelsgesetzbuch (HGB), § 35a Absatz 1 Satz 1 Gesetz betreffend die Gesellschaften mit beschränkter Haftung (GmbHG) und § 80 Absatz 1 Satz 1 Aktiengesetz (AktG).

In diese Paragrafen wurde die Passage „gleichviel in welcher Form“ zur Konkretisierung des Begriffs des Geschäftsbriefs aufgenommen. Es war nämlich bislang unter Juristen hoch umstritten, ob beispielsweise die E-Mails Ihres Unternehmens als Geschäftsbrief anzusehen sind oder nicht. Dieser Streit hat sich mit der Änderung erledigt. Mit der Einfügung dieser vier Worte bringt der Gesetzgeber zum Ausdruck, dass es gerade nicht mehr auf die Form ankommt. Die ganz normalen E-Mails Ihrer Mitarbeiter können zukünftig unter diese Regelung fallen, sofern es sich um Geschäftsbriefe handelt.

Folgende Inhalte müssen Ihre e-Mail-Signaturen enthalten (Publizitätspflicht):

Zu den Pflichtangaben gehören Handelsregisterangaben wie Registergericht, dessen Abteilung, Firmenname und Sitz, Rechtsform sowie vertretungsberechtigte Personen. Das sind beispielsweise Geschäftsführer, Vorstand oder Prokuristen. Auch Kontaktdaten wie Mail-Adresse, Homepage, Telefon- und Faxnummer sind sinnvoll. Die Daten müssen allerdings direkt in der E-Mail enthalten sein; ein Link auf das Impressum einer Webseite reicht nicht aus.

Wir helfen Ihnen gerne bei der zentralen Verwaltung Ihrer E-Mail Signaturen, so dass diese stets rechtlich einwandfrei von allen Mitarbeitern verwendet werden.

Kategorie: Allgemein, Tipps & Tricks, Wussten Sie schon... |

Keine Kommentare »

Sonntag 28. Oktober 2012 von mhollmann

Für Microsoft geht es um die Zukunft. Seit dem 26. Oktober 2012 ist mit Windows 8 die neue Generation des Betriebssystems am Markt verfügbar. Der Erwartungen des weltgrößten Softwarekonzerns sind hoch. „Wir haben Windows neu erfunden“, hat Microsoft-Chef Steve Ballmer behauptet. Doch ob sich der Einsatz in Unternehmen lohnt, darüber gehen die Meinungen auseinander. Zumal Microsoft im Vorfeld keinen Zweifel daran gelassen hat, dass Windows 8 zunächst einmal ein Betriebssystem für Privatanwender sei. IT-Verantwortliche fragen sich, ob und warum sie das System auf dem Schirm haben müssen.

Das spiegelt sich auch in der exklusiven Umfrage der COMPUTERWOCHE zu Windows 8 wider. Vom 9. bis 24. Oktober wurden über 700 IT-Verantwortliche anhand eines Online-Fragebogens über ihre Erwartungen und Bedenken hinsichtlich Windows 8 befragt.

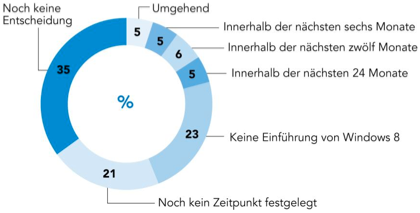

Wann wollen Sie Windows 8 in Ihrem Unternehmen einführen?

Demnach verfolgt derzeit nur jedes fünfte Anwenderunternehmen konkrete Pläne, Windows 8 innerhalb der kommenden 24 Monate einzuführen. 23 Prozent der Befragten wollen das neue Microsoftsystem gar nicht einführen, ein weiteres Fünftel hat noch keinen Zeitpunkt festgelegt. Über ein Drittel der Firmenverantwortlichen haben noch keine Entscheidung in dieser IT-Angelegenheit gefällt.

Gründe für die abwartende Haltung der Unternehmen dürften darin liegen, dass viele den Aufwand für zu hoch und den Nutzen als zu gering erachten. Über die Hälfte der befragten Anwender stuft den Aufwand für den Umstieg von ihrer bestehenden Betriebssystemplattform auf Windows 8 als hoch (37 Prozent) beziehungsweise sehr hoch (17 Prozent) ein. Lediglich elf Prozent sprechen von einem geringen oder sehr geringen Aufwand. Der mit einer Migration verbundene Aufwand steht aus Sicht der Unternehmen offenbar in keinem Verhältnis zum erwarteten Nutzen. Über die Hälfte der Befragten hält diesen für gering (27 Prozent) oder sogar sehr gering (26 Prozent).

Zustimmung für die Plattformstrategie

Die Strategie Microsofts mit Windows 8 eine einheitliche Plattform für verschiedene Devices vom PC bis zum Smartphone anzubieten, scheint bei den Unternehmen dagegen gut anzukommen. Drei von vier befragten stehen diesem Ansatz positiv gegenüber. Sie erhoffen sich dadurch Vorteile hinsichtlich einer einheitlichen Bedienung für stationäre und mobile Rechner einschließlich Tablets und Smartphones. Über die Hälfte der Unternehmen setzt bereits Tablet-Rechner ein, ergab die Umfrage. Fast 80 Prozent der Befragten gaben an, Smartphones geschäftlich zu nutzen. In beiden Kategorien stehen die Anwender der Umfrage zufolge einem Einsatz von Windows-8-Geräten aufgeschlossen gegenüber.

Uns interessiert Deine Meinung. Wird Dein Unternehmen auf Windows 8 umstellen oder ist der Mehrwert im Verhältnis zu den Umstellungskosten zu gering? Nutze einfach die Kommentarfunktion.

Quelle: Computerwoche

Kategorie: Allgemein, Betriebssysteme |

Keine Kommentare »

Montag 3. September 2012 von mhollmann

Was ist das manchmal nervig. Visitenkarte bekommen und die Daten sollen jetzt erfasst werden. Da heißt es oft Visitenkarte abtippen oder irgendwelche schlechten Visitenkarten-Scanner benutzen. Das muss nicht sein.

Was ist das manchmal nervig. Visitenkarte bekommen und die Daten sollen jetzt erfasst werden. Da heißt es oft Visitenkarte abtippen oder irgendwelche schlechten Visitenkarten-Scanner benutzen. Das muss nicht sein.

Dank des flexiblen QR-Codes lassen sich Kontaktinformationen sehr leicht austauschen. Einfach den Code per Smartphone scannen und „schwups“ sind die Kontaktdaten erfasst. Das ist eine echt praktische Sache. Probieren Sie es doch einmal aus. Der hier abgebildete Code beinhaltet unsere Kontaktdaten. Unsere Lieblings-App für diesen Zweck ist „Barcoo“. Diese App ist für alle wesentlichen Smartphones verfügbar.

Also eine herzliche Bitte von uns. Erstellen Sie sich einen eigenen Code und rauf auf die Visitenkarte und auf die Web-Seite. Schauen Sie mal in unser Impressum

Ein solcher Code lässt sich ganz einfach selber erstellen. Auf dieser Webseite können die Kontaktdaten einfach eingetragen werden und der Code wird direkt generiert. Wirklich einfach. Falls es irgendwo klemmt helfen wir gerne.

Also, auf geht´s. Happy coding and scanning

Kategorie: Tipps & Tricks |

1 Kommentar »

Sonntag 26. August 2012 von mhollmann

Es ist ein Alptraum eines jeden Unternehmens, dass durch einen Fehler oder durch ein Virus auf dem Computer alle gespeicherten Daten verloren gehen oder möglicherweise in die falschen Hände geraten könnten. Hiervon sind in vielen Fällen schließlich nicht nur die Mitarbeiter des Unternehmens und die Firma selbst sondern ganz besonders auch die Kunden betroffen. In den vergangenen Jahren ist es immer wieder zu großen Sicherheitslücken im System so mancher Firma gekommen und da gerade Hacker beinahe stündlich neue Mittel finden, um sich in die Daten von Unternehmen einzuklinken und dort Schaden anzurichten, weiß man als Kunde oftmals nicht, wo die eigenen Daten eigentlich noch sicher sind.

Immer mehr Unternehmen entscheiden sich, insbesondere für das Wohl und die Sicherheit der Kunden, dafür, Daten und Dateien in eine externe Aufbewahrung zu geben. Auch wenn es einmal einen Fehler im Computersystem gibt und im Ernstfall alles verloren geht, weiß man so, wie man wieder an wichtige Dokumente kommt, ohne dafür viel Geld und Mühe auf sich zu nehmen.

Datensicherung

Die Datensicherung wird schließlich immer wichtiger und Kunden geben immer wieder an, dass ihnen die Sicherheit ihrer Daten bei einem Unternehmen mit am wichtigsten ist. Tatsächlich hat erst kürzlich eine Studie ergeben, dass nur zehn Prozent der IT Manager sich wirklich sicher sind, dass ihre Daten im Katastrophenfall ausreichend geschützt wären. Diese Zahl ist schon relativ erschreckend, vor allem weil die Studie zudem zeigt, dass ihnen bei einem solchen Katastrophenfall eher weniger eine Naturkatastrophe oder ein Fehler im eigenen Haus vorschwebt, sondern vielmehr die Bedrohung durch andere Menschen. (Hier sind weitere Daten zur Studie)

In der Vorgängerstudie hatten noch 87 Prozent der Befragten angegeben, sich nicht voll und ganz sicher zu fühlen. Diese Zahl ist nun auf glatte 90 Prozent angestiegen. Insgesamt gaben 27 Prozent der Befragten an, im vergangenen Jahr einen Zwischenfall bei der Datensicherheit erlebt zu haben, wovon jedoch nur 15 Prozent auf Naturkatastrophen zurückzuführen sind.

Fazit

Um die Kundenzufriedenheit wieder herzustellen, über das Internet als auch bei Daten, die nicht digital gelagert werden, ist eine externe Auslagerung von Firmendokumenten in jedem Fall empfehlenswert. Datensicherung ist extrem wichtig und kann hohe Kosten bei einer Datenwiederherstellung sparen. Eine Datensicherung sollte jedem wichtig sein und regelmäßig durchgeführt werden.

Kategorie: Datensicherung, Service |

Keine Kommentare »

Donnerstag 6. Januar 2011 von mhollmann

Wir erstellen regelmäßig Angebote an unsere Kunden in denen wir Ihnen Hardware anbieten. Dies sind häufig Computer, Server, Drucker u.v.a.m.

Häufig geschieht es dann, dass unsere Kunden das jeweilige Produkt einfach mal „google´n“ und dann sehr günstige Preise für das vermeintlich gleiche Produkt finden. Die Frage an uns lautet dann immer wieder: „Warum seit ihr so teuer?“

Bei fast allen Angeboten in den Internet Shops handelt es sich um sogenannte „Grauware“. Hierbei handelt es sich um Re-Importe aus dem europäischen oder außereuropäischen Ausland. Auf dem ersten Blick sind die Produkte identisch. Auf dem zweiten Blick im Kleingedruckten stehen jedoch fast immer Einschränkungen bei der Gewährleistung bzw. Garantie.

Grauware ist nicht illegal. In Europa steht es Händlern frei, Ware in einem EU-Mitgliedsland zu kaufen und in einem anderen Land zu verkaufen, wenn die Produkte unverändert in der Originalverpackung verbleiben.

Aber: Parallelimporte aus Staaten, die nicht dem Europäischen Wirtschaftsraum (EWR) angehören – also die sogenannte Schwarzware, beispielsweise aus den USA oder China – sind nach dem Markenrecht ausdrücklich verboten. Nur innerhalb des EWR gilt der Grundsatz des freien Warenverkehrs.

Die Gewährleistungsfrist von 24 Monaten sowie das vom Händler einzuräumende 14-tägige Widerrufsrecht gelten sowohl für deutsche als auch für EU-Ware.

Nachteile: Durch computergestützte Seriennummern-Kontrollen können grau importierte Waren leicht identifiziert werden: Im Reparaturfall droht daher ein zeitaufwändiger Versand ins Ausland. Hersteller von für den deutschen Markt bestimmter Ware gewähren fast immer eine mehrjährige Garantie, die über die normale Gewährleistungszeit hinausgeht – diese Garantien haben für EU-Ware oftmals keine Gültigkeit. Die gesetzlichen Bestimmungen zur Gewährleistung bleiben davon aber weiterhin unberührt.

Wenn Sie also im gewerblichen Bereich tätig sind, so sollten Sie die Finger von dieser Grauware lassen und lieber den Weg über Ihr Systemhaus wählen. Unsere Ware kommt über deutsche Distributoren und ist garantiert keine Grauware. Wir garantieren dadurch minimale Ausfallzeiten bei einer eventuellen Garantieabwicklung oder einen reibungslosen Vor-Ort-Service.

Kategorie: Allgemein, Service |

4 Kommentare »

Sonntag 11. Juli 2010 von admin

Für das nächste Jahr sollte – laut Gartner – jede Organisation auf dem Radar haben:

Mobiles Web: Bis 2011 werden über 85 Prozent der Mobilgeräte mit einem Browser ausgestattet sein, was in der Internetstrategie berücksichtigt werden muss.

Mobile Widgets: Smartphones unterstützen die kleinen Anwendungen, die über ein Fenster in ein Programm eingebunden sind.

Bluetooth: 2011 wird Bluetooth 3.0 mit dem WLAN‑N Standard (802.11) für einen höheren Datendurchsatz sorgen. Die Version 4.0 verringert den Energieverbrauch, was für Sensorkommunikation besonders wichtig ist.

Plattformunabhängige Anwendungsentwicklung: Bis 2012 besitzen fünf Mobilplattformen signifikante Marktanteile. Plattformunabhängige Entwicklungswerkzeuge werden die Kosten für die Anwendungsanpassung senken.

App Stores: Die App Stores etablieren sich als Vertriebsform von Anwendungen für Smartphones und andere Mobilgeräte.

Kontextwissen: Ende 2011 besitzen über 75 Prozent der Mobilgeräte Positionswissen durch GPS oder Wi‑Fi. Das bereitet den Boden für Anwendungen mit ortsabhängigen Leistungen.

Breitband: Bis 2011 wird die Verfügbarkeit von drahtloser Datenübertragung mit einem Durchsatz von bis zu 100 Megabit pro Sekunde zunehmen.

Touchscreen: Die dominante Bedienschnittstelle für Mobilgeräte wird der berührungsempfindliche Bildschirm sein.

Maschine‑Maschine‑Kommunikation (M2M): Bis 2011 wird es preiswerte M2M‑Module geben. Das beflügelt Lösungen wie intelligente Zählerablesung, Sicherheit, Objektverfolgung oder Point‑of‑Sale‑Optimierung.

Geräteunabhängige Sicherheit: Eine Kollektion von Techniken wie Thin‑Client, Anwendung-als‑Service, Virtualisierung oder Cloud‑Virus‑Scans reduziert die Erfordernis von Sicherheitstechnik auf dem Mobilgerät.

Wir beraten Sie zu diesen Themen gerne, denn wir sind Vorreiter im Bereich Mobility- und Cloudlösungen. Bei Bedarf entwickeln wir mit Ihnen Lösungen für Ihre Organisation, die Sie gewinnbringend einsetzen können.

Kategorie: Allgemein, iPad, iPhone, Service, Softwareentwicklung |

Keine Kommentare »